उपयोगकर्ता (कंप्यूटिंग)

| Operating systems |

|---|

| Common features |

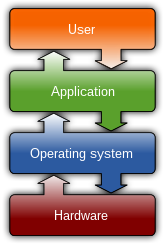

उपयोगकर्ता वह व्यक्ति है जो कंप्यूटर या संगणक संजाल सेवा (सिस्टम आर्किटेक्चर) का उपयोग करता है।

एक उपयोगकर्ता के पास अक्सर एक उपयोगकर्ता खाता होता है और सिस्टम को एक उपयोगकर्ता नाम (या उपयोगकर्ता नाम) द्वारा पहचाना जाता है। उपयोगकर्ता नाम के लिए अन्य शर्तों में लॉगिन नाम, स्क्रीननाम (या स्क्रीन नाम), खाता नाम, प्रचलित नाम (या निक) और हैंडल शामिल हैं, जो समान नागरिक बैंड रेडियो शब्द से लिया गया है।

कुछ सॉफ्टवेयर उत्पाद अन्य प्रणालियों को सेवाएं प्रदान करते हैं और उनका कोई प्रत्यक्ष अंतिम उपयोगकर्ता नहीं होता है।

अंतिम उपयोगकर्ता

अंतिम उपयोगकर्ता एक सॉफ्टवेयर उत्पाद के अंतिम मानव उपयोगकर्ता (जिसे ऑपरेटर (पेशा) भी कहा जाता है) हैं। अंतिम उपयोगकर्ता उन उपयोगकर्ताओं के विपरीत खड़ा होता है जो उत्पाद का समर्थन या रखरखाव करते हैं जैसे कि sysops, डेटाबेस प्रशासक और कंप्यूटर तकनीशियन। इस शब्द का प्रयोग उन लोगों को अलग करने के लिए किया जाता है जो केवल सिस्टम के डेवलपर्स से सॉफ़्टवेयर का उपयोग करते हैं, जो अंतिम उपयोगकर्ताओं के लिए सॉफ़्टवेयर को बढ़ाते हैं।[1] उपयोगकर्ता-केंद्रित डिज़ाइन में, यह सॉफ़्टवेयर ऑपरेटर को क्लाइंट से अलग करता है जो इसके विकास के लिए भुगतान करता है और अन्य हितधारक (कॉर्पोरेट) जो सीधे सॉफ़्टवेयर का उपयोग नहीं कर सकते हैं, लेकिन इसकी सॉफ़्टवेयर आवश्यकताओं को स्थापित करने में मदद करते हैं।[2][3] यह सार मुख्य रूप से उपयोगकर्ता इंटरफ़ेस को डिजाइन करने में उपयोगी है, और उन विशेषताओं के एक प्रासंगिक उपसमुच्चय को संदर्भित करता है जो अधिकांश अपेक्षित उपयोगकर्ताओं में समान होंगे।

उपयोगकर्ता-केंद्रित डिज़ाइन में, व्यक्तित्व (उपयोगकर्ता-केंद्रित डिज़ाइन) उपयोगकर्ताओं के प्रकारों का प्रतिनिधित्व करने के लिए बनाए जाते हैं। यह कभी-कभी प्रत्येक व्यक्ति के लिए निर्दिष्ट किया जाता है कि यह किस प्रकार के उपयोगकर्ता इंटरफेस के साथ सहज है (पिछले अनुभव प्रयोक्ता इंटरफ़ेस की अंतर्निहित सादगी के कारण), और विशिष्ट क्षेत्रों या विषयों में इसकी तकनीकी विशेषज्ञता और ज्ञान की डिग्री क्या है। जब अंतिम-उपयोगकर्ता श्रेणी पर कुछ प्रतिबंध लगाए जाते हैं, विशेष रूप से आम जनता द्वारा उपयोग के लिए प्रोग्राम डिजाइन करते समय, अंतिम उपयोगकर्ताओं में न्यूनतम तकनीकी विशेषज्ञता या पिछले प्रशिक्षण की अपेक्षा करना आम बात है।[4] अंत-उपयोगकर्ता विकास डिसिप्लिन उपयोगकर्ताओं और डेवलपर्स के बीच विशिष्ट अंतर को धुंधला कर देता है। यह उन गतिविधियों या तकनीकों को निर्दिष्ट करता है जिनमें पेशेवर डेवलपर नहीं हैं जो प्रोग्रामिंग भाषा के महत्वपूर्ण ज्ञान के बिना स्वचालित व्यवहार और जटिल डेटा ऑब्जेक्ट बनाते हैं।

सिस्टम जिसका अभिनेता (UML) कोई अन्य सिस्टम या सॉफ्टवेयर एजेंट है, का कोई प्रत्यक्ष अंतिम उपयोगकर्ता नहीं है।

उपयोगकर्ता खाता

एक उपयोगकर्ता का खाता एक उपयोगकर्ता को सिस्टम के प्रमाणीकरण की अनुमति देता है और संभावित रूप से उस सिस्टम द्वारा प्रदान किए गए या उससे जुड़े अभिगम नियंत्रण संसाधनों के लिए प्राधिकरण प्राप्त करता है; हालाँकि, प्रमाणीकरण का अर्थ प्राधिकरण नहीं है। खाते में लॉग इन करने के लिए, एक उपयोगकर्ता को आमतौर पर लेखांकन, कंप्यूटर सुरक्षा, लॉगिंग और संसाधन प्रबंधन के उद्देश्यों के लिए पासवर्ड या अन्य साख के साथ स्वयं को प्रमाणित करने की आवश्यकता होती है।

एक बार जब उपयोगकर्ता लॉग ऑन हो जाता है, तो ऑपरेटिंग सिस्टम अक्सर पहचान सहसंबंध के रूप में जाने वाली प्रक्रिया के माध्यम से, उनके उपयोगकर्ता नाम के बजाय, उन्हें संदर्भित करने के लिए एक पूर्णांक जैसे पहचानकर्ता का उपयोग करेगा। यूनिक्स सिस्टम में, उपयोगकर्ता नाम उपयोगकर्ता पहचानकर्ता या उपयोगकर्ता आईडी से संबंधित होता है।

कंप्यूटर सिस्टम दो प्रकारों में से एक में काम करता है, जिसके आधार पर उनके पास किस प्रकार के उपयोगकर्ता हैं:

- सिंगल-यूज़र सिस्टम में कई यूज़र अकाउंट्स की अवधारणा नहीं होती है।

- बहु-उपयोगकर्ता प्रणालियों में ऐसी अवधारणा होती है, और सिस्टम का उपयोग करने से पहले उपयोगकर्ताओं को स्वयं की पहचान करने की आवश्यकता होती है।

एक बहु-उपयोगकर्ता प्रणाली पर प्रत्येक उपयोगकर्ता खाते में आमतौर पर एक घरेलू निर्देशिका होती है, जिसमें विशेष रूप से उस उपयोगकर्ता की गतिविधियों से संबंधित कम्प्यूटर फाइल को स्टोर करना होता है, जो अन्य उपयोगकर्ताओं द्वारा पहुंच से सुरक्षित होती है (हालांकि एक सिस्टम व्यवस्थापक के पास पहुंच हो सकती है)। उपयोगकर्ता खातों में अक्सर एक सार्वजनिक उपयोगकर्ता प्रोफ़ाइल होती है, जिसमें खाते के स्वामी द्वारा प्रदान की गई मूलभूत जानकारी होती है। होम निर्देशिका (और सिस्टम में अन्य सभी निर्देशिकाओं) में संग्रहीत फ़ाइलों में फ़ाइल सिस्टम अनुमतियाँ होती हैं, जिनका निरीक्षण ऑपरेटिंग सिस्टम द्वारा यह निर्धारित करने के लिए किया जाता है कि किन उपयोगकर्ताओं को किसी फ़ाइल को पढ़ने या निष्पादित करने या उस निर्देशिका में एक नई फ़ाइल संग्रहीत करने की अनुमति दी गई है। .

जबकि सिस्टम अधिकांश उपयोगकर्ता खातों को केवल एक ही व्यक्ति द्वारा उपयोग किए जाने की उम्मीद करते हैं, कई सिस्टमों में एक विशेष खाता होता है जो किसी को भी सिस्टम का उपयोग करने की अनुमति देता है, जैसे अनाम एफ़टीपी के लिए उपयोगकर्ता नाम अज्ञात और अतिथि खाते के लिए उपयोगकर्ता नाम अतिथि।

पासवर्ड स्टोरेज

यूनिक्स सिस्टम पर, स्थानीय उपयोगकर्ता खाते फ़ाइल में संग्रहीत होते हैं /etc/passwd, जबकि यूजर पासवर्ड को स्टोर किया जा सकता है /etc/shadow इसके क्रिप्टोग्राफिक हैश रूप में।[5]

Microsoft Windows पर, उपयोगकर्ता पासवर्ड को क्रेडेंशियल मैनेजर प्रोग्राम के भीतर एक्सेस किया जा सकता है।[6] ये पासवर्ड विंडोज प्रोफाइल डायरेक्टरी में स्थित हैं[7]

उपयोगकर्ता नाम प्रारूप

विभिन्न कंप्यूटर ऑपरेटिंग-सिस्टम और एप्लिकेशन प्रारूप के लिए अलग-अलग नियमों की अपेक्षा/लागू करते हैं।

Microsoft Windows परिवेशों में, उदाहरण के लिए, इनके संभावित उपयोग पर ध्यान दें:[8]

- यूजर प्रिंसिपल नेम (UPN) फॉर्मेट - उदाहरण के लिए: UserName@Example.com

- डाउन-लेवल लॉगऑन नाम स्वरूप - उदाहरण के लिए: DOMAIN\UserName

शब्दावली

कुछ प्रयोज्य पेशेवरों ने उपयोगकर्ता शब्द के प्रति अपनी नापसंदगी व्यक्त की है और इसे बदलने का प्रस्ताव दिया है।[9] डॉन नॉर्मन ने कहा कि हमारे द्वारा उपयोग किए जाने वाले भयानक शब्दों में से एक 'उपयोगकर्ता' है। मैं 'यूजर्स' शब्द से छुटकारा पाने के लिए धर्मयुद्ध पर हूं। मैं उन्हें 'लोग' कहना पसंद करूंगा।[10] उपयोगकर्ता शब्द का अर्थ हो सकता है कि कंप्यूटर सिस्टम और सॉफ्टवेयर उत्पाद कैसे काम करते हैं, इसे पूरी तरह से समझने के लिए आवश्यक तकनीकी विशेषज्ञता की कमी है।[11] पावर उपयोगकर्ता प्रोग्राम की उन्नत सुविधाओं का उपयोग करते हैं, हालांकि जरूरी नहीं कि वे कंप्यूटर प्रोग्रामिंग और तंत्र अध्यक्ष के लिए सक्षम हों।[12][13]

यह भी देखें

- 1% rule (Internet culture)

- Anonymous post

- Prosumer

- Pseudonym

- End-user computing, systems in which non-programmers can create working applications.

- End-user database, a collection of data developed by individual end-users.

- End-user development, a technique that allows people who are not professional developers to perform programming tasks, i.e. to create or modify software.

- End-user license agreement (EULA), a contract between a supplier of software and its purchaser, granting the right to use it.

- Luser

- Namechk

- nickname

- Registered user

- User error

- User agent

- User experience

- User space

संदर्भ

- ↑ Ko, Andrew J.; Abraham, Robin; Beckwith, Laura; Blackwell, Alan; Burnett, Margaret; Erwig, Martin; Scaffidi, Chris; Lawrance, Joseph; Lieberman, Henry; Myers, Brad; Rosson, Mary Beth; Rothermel, Gregg; Shaw, Mary; Wiedenbeck, Susan (April 2011). "The State of the Art in End-User Software Engineering" (PDF). ACM Computing Surveys. 43 (3): 1–44. doi:10.1145/1922649.1922658. S2CID 9435548.

- ↑ "Understanding Organizational Stakeholders for Design Success". 2004-05-06. Retrieved 2016-08-31.

- ↑ Rigsbee, Sarah, and William B. Fitzpatrick. "User-Centered Design: A Case Study on Its Application to the Tactical Tomahawk Weapons Control System."Johns Hopkins APL Technical Digest 31.1 (2012): 76–82.

- ↑ "What is end user?". September 1996. Retrieved November 7, 2010.

- ↑ "What is /etc/passwd and /etc/shadow files". 7 March 2021.

- ↑ "[Solved] Where Are Passwords Stored in Windows 10/11".

- ↑ "Password Storage Locations For Popular Windows Applications".

- ↑

"User Name Formats". MSDN. Developer technologies. Microsoft. Retrieved 2016-01-11.

The down-level logon name format is used to specify a domain and a user account in that domain [...].

- ↑ Don Norman (17 November 2008). "Words Matter. Talk About People: Not Customers, Not Consumers, Not Users".

- ↑ "Don Norman at UX Week 2008 © Adaptive Path". YouTube. Archived from the original on 2021-12-21. Retrieved 8 November 2010.

- ↑ Jargon File entry for "User". Retrieved November 7, 2010.

- ↑ "Power Users' Guide". sap.com. Retrieved 2015-01-14.

- ↑ "Windows Confidential: Power to the Power User". microsoft.com. 2012. Retrieved 2015-01-14.